通过Webgoat靶场和编写一些具有漏洞的PHP程序对SSRF漏洞的类型、原理、协议使用、限制绕过、攻击其他组件、常用的利用工具和方法等进行记录。

2021-10-07

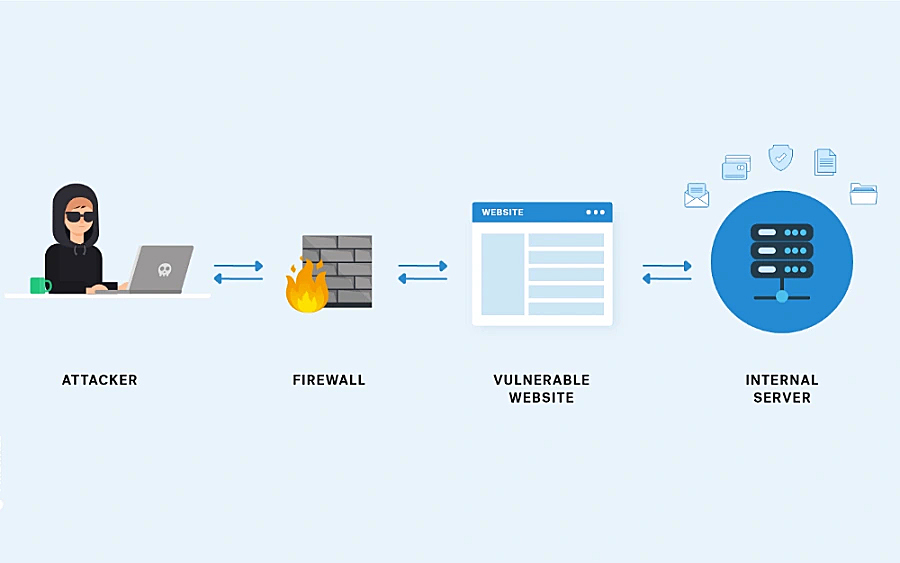

SSRF漏洞基础

SSRF漏洞基础

XXE漏洞基础

XXE漏洞基础

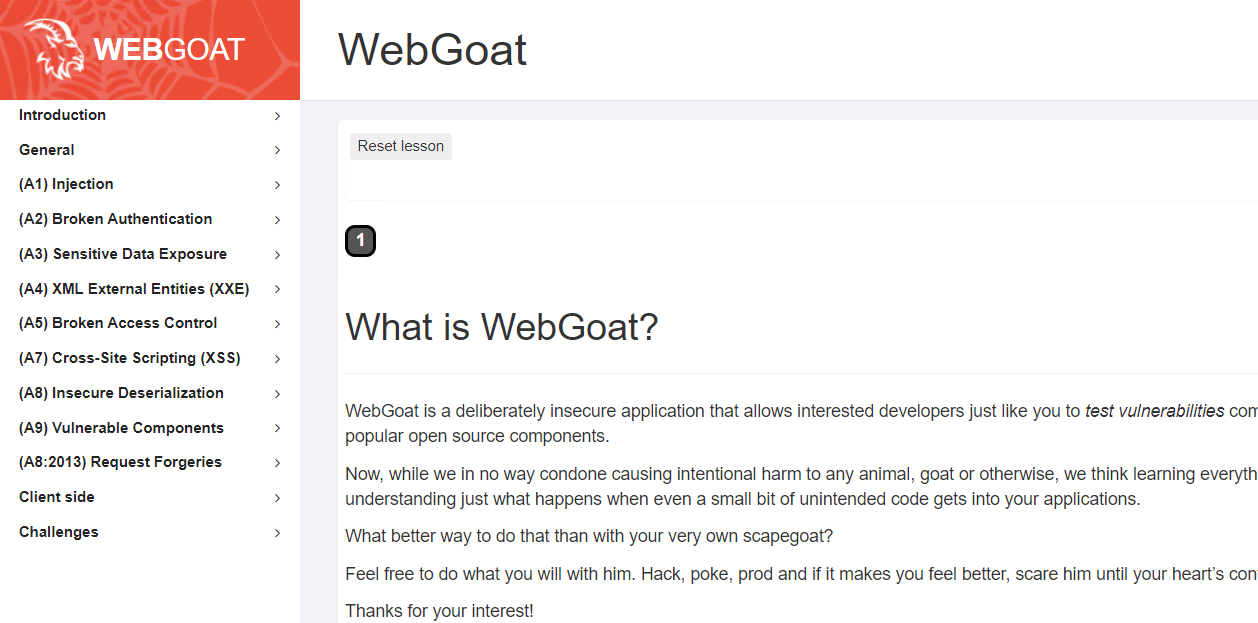

Webgoat靶场调试环境配置

Webgoat靶场调试环境配置

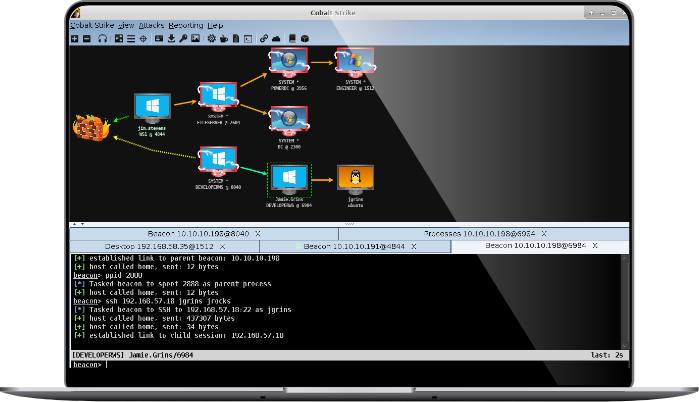

CobaltStrike流量伪装与安全配置

CobaltStrike流量伪装与安全配置

PHPStorm+PHPStudy调试配置

PHPStorm+PHPStudy调试配置

Cobalt Strike插件之CVE-2020-0796提权脚本开发

Cobalt Strike插件之CVE-2020-0796提权脚本开发

Windows本地提权漏洞CVE-2020-1313复现

Windows本地提权漏洞CVE-2020-1313复现

记一次简单的win提权

记一次简单的win提权

Weblogic IIOP反序列化漏洞CVE-2020-2551复现

Weblogic IIOP反序列化漏洞CVE-2020-2551复现